هجمات حقن SQL تؤدي إلى الكثير من الأمور السلبية منها أن يحصل المخترق على البيانات من قاعدة بياناتك وهو ما يسمى In-band SQL injection وبالتالي يكن معه إمكانية وصول لكامل محتويات موقعك.

حينها يتمكن من حذف المحتوى أو وضع أكواد خبيثة في موقعك مما سيؤدي تلقائيًا إلى فقدان موقعك الووردبريس لعدد الزيارات والإيرادات وثقة عملائك يوميًا رغم كل المجهودات التي تقوم بها لتطوير موقعك وتحسينه.

ما هي هجمات حقن SQL أو SQL injection

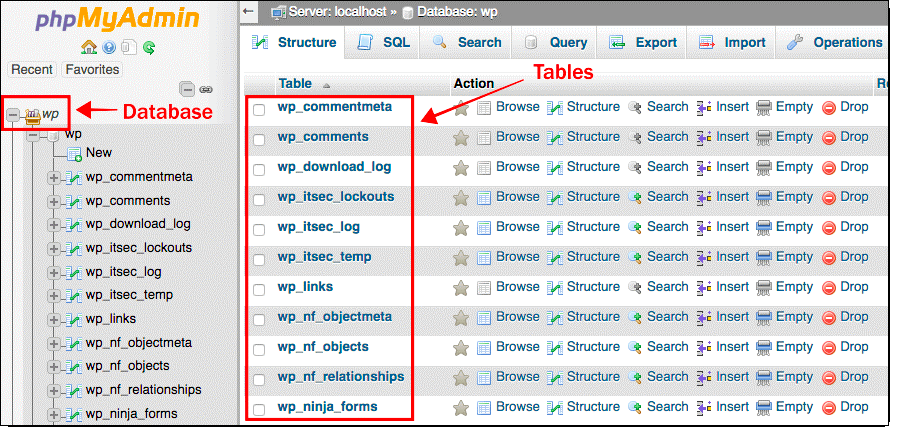

يستخدم موقع WordPress الخاص بك قاعدة بيانات لإدارة البيانات مثل المنشورات والصفحات والتعليقات وما إلى ذلك، ويتم تخزين كل هذه البيانات بطريقة منظمة في جداول قاعدة البيانات.

يحصل المتسللون على حق الوصول إلى قاعدة البيانات الخاصة بك عن طريق تنفيذ هجمات حقن SQL. ولكن لماذا قد يرغب شخص ما في الوصول إلى قاعدة البيانات الخاصة بك يا ترى؟

سؤال جيد.

عندما يحاول المتسللون اقتحام موقع الويب الخاص بك، فإنهم إما ينوون سرقة بيانات حساسة (مثل تفاصيل تسجيل الدخول ومعلومات بطاقة الائتمان) أو ينوون إتلاف موقعك جذريًا أو على الأقل يريدون وضع أكواد خبيثة مزعجة.

- إذا تم إدراج الرموز الخبيثة في قاعدة البيانات بغرض الحصول على البيانات، فسيتم تسميتها باسم In-band SQL injection.

- ولكن إذا كان القصد هو الإضرار بموقعك عن طريق حذف المحتوى من قاعدة البيانات الخاصة بك، فهذا يسمى Blind SQL injection attack.

لماذا سمى هذا الهجوم باسم SQL injection

لكي يقوم موقع الويب الخاص بك بتخزين البيانات في قاعدة البيانات، يجب أن يكون قادرًا على التفاعل معها، أما SQL فهي لغة يستخدمها موقعك لإضافة وتحديث وحذف والبحث عن البيانات في قاعدة البيانات، ويستخدم المتسللون نفس اللغة لمحاولة اختراق قاعدة البيانات.

إنهم يستغلون مناطق الإدخال على مواقع الويب الخاصة بك مثل نموذج الاتصال أو شريط البحث لإدخال نصوص ضارة في قاعدة البيانات. ومن ثم، إطلاق الهجوم.

كيفية حماية الموقع من هجمات SQL injection

هذه مجموعة من الخطوات لحماية موقعك من هجمات SQL injection

الخطوة 1: استخدام خاصية التحقق من صحة الإدخال وتصفية بيانات المستخدم

من أسهل الطرق التي يستخدمها المتسللون للتسلل إلى موقعك بهجوم حقن SQL هي من خلال البيانات التي يرسلها المستخدم، لذلك يمكن أن يساعد استخدام التحقق من صحة الإدخال والتصفية للبيانات التي يرسلها المستخدم في منع اختراق أي مستخدم لموقعك.

يتطلب التحقق من صحة الإدخال ببساطة اختبار أي بيانات يرسلها المستخدم، والتي يمكن بعد ذلك تصفيتها لمنع تسلل SQL.

الخطوة 2: تجنب لغة SQL الديناميكية

تقدم لغة SQL الديناميكية ثغرة أمنية بسبب الطريقة التي يتم بها التشغيل الآلي. بدلاً من SQL الثابت، يقوم الشكل الديناميكي للغة تلقائيًا بإنشاء وتنفيذ العبارات مما يخلق فرصًا للمتسللين، لذلك من الحكمة استخدام العبارات المعدة أو الاستعلامات غير المعروفة أو الإجراءات المخزنة للحفاظ على موقع WordPress الخاص بك آمنًا من هجوم حقن SQL.

الخطوة 3: استخدام جدار حماية

واحدة من أكثر التقنيات فعالية للحفاظ على أمان موقع WordPress الخاص بك هو إعداد جدار حماية.

في الواقع، جدار الحماية هو نظام أمان للشبكة يراقب ويتحكم في البيانات الواردة إلى موقعك، ويعمل كمستوى إضافي من الأمان ضد هجمات حقن SQL، لهذا السبب أدرجنا جدار الحماية ضمن الخطوات الأمنية، بالإضافة إلى التثبيت التلقائي لطبقة المقابس الآمنة (SSL والوصول إلى شبكة توصيل المحتوى Cloudflare).

الخطوة 4: إزالة وظائف قاعدة البيانات غير الضرورية

كلما زادت وظائف قاعدة البيانات، كلما كانت أكثر عرضة لهجوم حقن SQL المحتمل. للحفاظ على حمايتها، ضع في اعتبارك تسوية قاعدة البيانات الخاصة بك لإزالة المحتوى الدخيل وجعل موقعك أكثر أمانًا.

الخطوة 5: تغيير جدول قاعدة البيانات

هذا سيجعل من الصعب على المتسلل الوصول إلى قاعدة البيانات الخاصة بك. أتتساءل كيف؟

قاعدة بياناتك تحتوي على جداول تبدأ بـ “wp_”، وسيؤدي تغيير البادئة إلى صعوبة تحديد جداولك. ولكن قبل تغيير بادئة جداول قاعدة البيانات يجب عليك أولا أخذ نسخة احتياطية من موقعك كإجراء احتياطي لأي خطأ محتمل، ليكون لديك نسخة من موقعك لتعود إليها.

نصائح أخرى تخص حماية المواقع بشكل عام تجدها في مقال مشروع OWASP – الـ 10 مخاطر الأوائل في أمن تطبيقات الويب وننصحك أيضًا بمراجعة هذا المقال لمزيد من التفاصيل عن SQL injection.

انضم لمجتمع عرب ووردبريس الأكبر عربيًا لدعم مستخدمي ووردبريس. من خلال المجتمع ستحصل على المساعدة اللازمة في إنشاء موقعك الووردبريس أو تخصيص متجرك على ووكومرس

زيارة منتدى عرب ووردبريس ←

اترك تعليقك